md5? 약합니다.

sha1? 아닙니다.

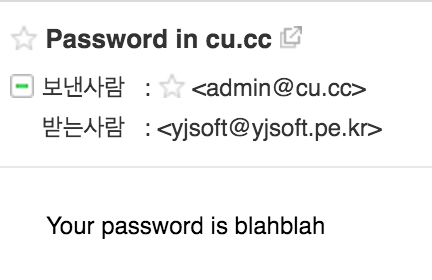

답은.....

평문 저장입니다.

자그마치 비밀번호를 평문 저장합니다. 패기 돋네요. 언젯적 방식인건지...(위 사진의 비밀번호는 개발자 도구로 바꾼 것입니다)

혹시 cu.cc에 계정이 있으시다면 그쪽 비밀번호는 다른곳에서 안쓰는 것으로 해두시는게 좋습니다.

md5? 약합니다.

sha1? 아닙니다.

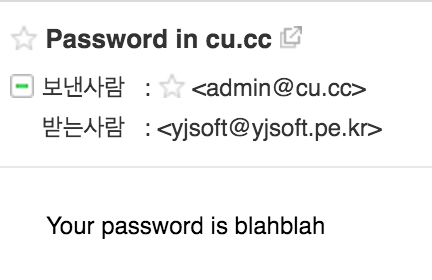

답은.....

평문 저장입니다.

자그마치 비밀번호를 평문 저장합니다. 패기 돋네요. 언젯적 방식인건지...(위 사진의 비밀번호는 개발자 도구로 바꾼 것입니다)

혹시 cu.cc에 계정이 있으시다면 그쪽 비밀번호는 다른곳에서 안쓰는 것으로 해두시는게 좋습니다.

해외 사이트에서는 많아도 너무 많은데요. 뭐..ㅋㅋ