저는 Let's Encrypt 인증을 사용하는데요. 3개월에 한번씩 무료갱신하여 문제 없이 사용하고 있었는데 1월 18일 letsencrypt.org 에서 아래의 메일을 받았습니다. 요는 TLS-SNI-01 인증이 취약점이 발견되었기 때문에 2월 13일을 기점으로 더 이상 TLS-SNI-01 인증 방식의 갱신을 지원하지 않는다는 이야기 입니다.

Action required: Let's Encrypt certificate renewals

Hello,

**Action is required to prevent your Let's Encrypt certificate renewals from breaking.**

Your Let’s Encrypt client used ACME TLS-SNI-01 domain validation to issue a certificate in the past 60 days.

TLS-SNI-01 validation is reaching end-of-life and will stop working on **February 13th, 2019.**

You need to update your ACME client to use an alternative validation method (HTTP-01, DNS-01 or TLS-ALPN-01) before this date or your certificate renewals will break and existing certificates will start to expire.

If you need help updating your ACME client, please open a new topic in the Help category of the Let's Encrypt community forum:

https://community.letsencrypt.org/c/help

Please answer all of the questions in the topic template so we can help you.

For more information about the TLS-SNI-01 end-of-life please see our API announcement:

https://community.letsencrypt.org/t/february-13-2019-end-of- life-for-all-tls-sni-01-valida tion-support/74209

Thank you,

Let's Encrypt Staff

아마도 옛날에 Certbot로 인증서를 발급 받으신 분들은 모두 적용하셔야할 대상이 됩니다.

(정확히는 certbot 0.28.0 미만의 버전 사용자)

아래를 참고하여 새로운 인증 방식으로 갱신하는 방법을 간단히 소개합니다. (부족한 부분이 있다면 다른 분이 정정 바랍니다.)

https://community.letsencrypt.org/t/how-to-stop-using-tls-sni-01-with-certbot/83210

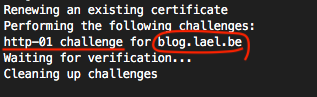

# yum -y install cerbot # certbot --version certbot 0.29.1 // 최신 버전을 인가를 확인하세요. # service nginx stop // 자신의 OS, 웹서버에 맞게 서비스를 중지하세요. # certbot renew --dry-run # service nginx start // 자신의 OS, 웹서버에 맞게 서비스를 시작하세요.

참고, 인증 방식은 위 안내대로 HTTP-01, DNS-01 or TLS-ALPN-01 중에 선택할 수 있습니다. 기본은 HTTP-01 이네요.

인증 방식을 고르고 싶다면 아래의 명령어로 사용 가능합니다.

# certbot renew --dry-run --preferred-challenges TLS-ALPN-01

좋은 정보 감사합니다.

사용중인 서버에서 확인해보니 다행히도 certbot 0.29.1 버전으로 업데이트 되어 있네요...^^

sudo sh -c "sed -i.bak -e 's/^\(pref_challs.*\)tls-sni-01\(.*\)/\1http-01\2/g' /etc/letsencrypt/renewal/*; rm -f /etc/letsencrypt/renewal/*.bak" 를 진행하여 갱신설정에서 tls-sni-01 부분을 삭제 하라고 링크에 나오네요...ㅠㅠ

그후에 sudo certbot renew --dry-run 를 진행하라고 합니다.