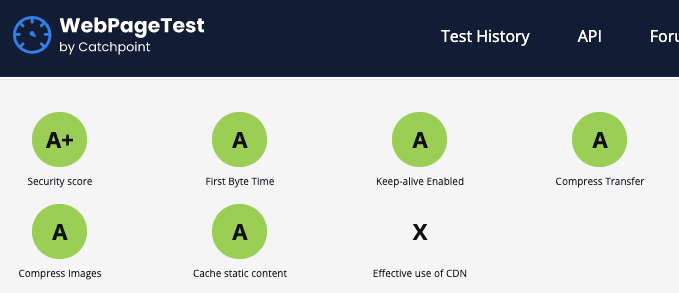

https://www.webpagetest.org/ 에서 아래 처럼 보이게 했습니다~.

Content-Security-Policy 지정하기가 까다롭네요. script-src를 'self' 'unsafe-inline' 으로만 해서는 안되고 'unsafe-eval' 까지 넣어줘야는 군요. eval( ) 함수를 몇몇 js 에서 사용하고 있나봅니다. 다른 항목은 대부분 허용으로 해놨는데 제대로 하기는 쉬운일이 아니네요.

https://www.immuniweb.com/websec/ 에서도 A로 올려놨습니다.

이것저것 다 허용해 주면 Content-Security-Policy가 무의미해지긴 하는데...

저런 테스트 사이트에서는 헤더가 존재하기만 해도 점수를 잘 주니까 일종의 꼼수죠. ㅎㅎ