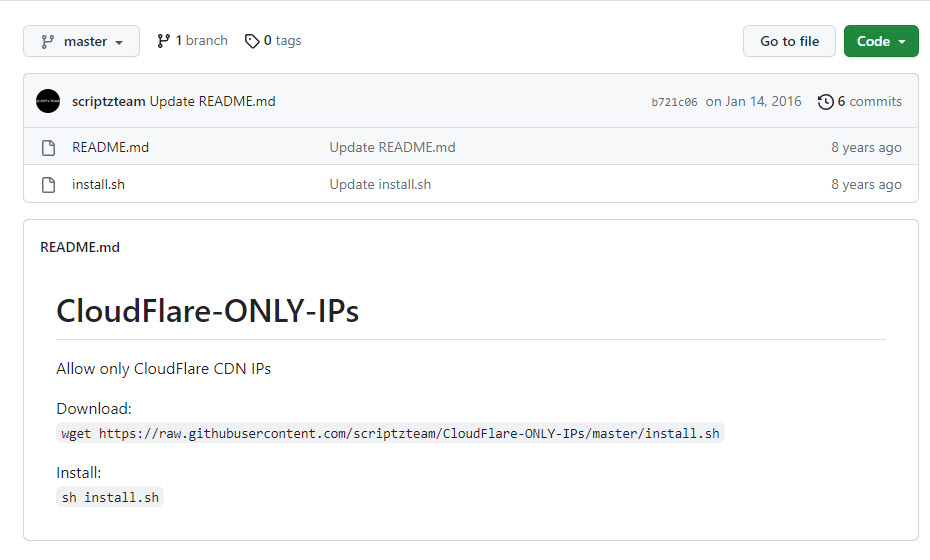

이거를 사용해보려고 하는데 8년이나 지났는데 제대로 작동하는건가요??

클라우드 IP 대역도 바뀌고 그랬다는데 혹시 사용하고 계신 분 있으실까요??

| PHP | PHP 8.1 |

|---|---|

| CMS | WordPress |

이거를 사용해보려고 하는데 8년이나 지났는데 제대로 작동하는건가요??

클라우드 IP 대역도 바뀌고 그랬다는데 혹시 사용하고 계신 분 있으실까요??

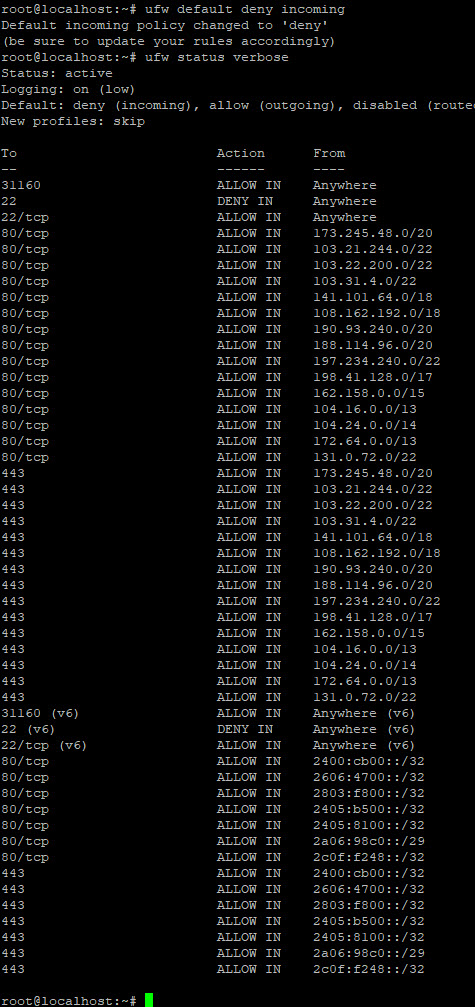

저런 명령을 실행하시기 전에 방화벽이 어떤 상태였는지가 중요합니다.

예를 들어 위에 복붙하신 명령은 무조건 ufw를 설치하려고 하는데, 일반적인 우분투 서버라면 ufw가 이미 설치되어 있고 여러 포트를 허용하는 규칙이 이미 들어가 있을 가능성이 높습니다. 이 상태에서 클플 IP를 허용하는 규칙을 추가하더라도 이미 있는 규칙에 의해 다른 IP들도 모두 허용되겠지요.

아니, 애초에 "이것만 허용하고 나머지는 다 막아"라고 설정하는 코드가 보이지 않습니다. 왜 이렇게 어설프게 작성했을까요? 현재 상태를 확인하지 않았으니까 (확인할 줄 모르니까 + 책임질 수 없으니까) 그렇겠죠.

실제로 ufw를 사용하고 계시다면 ufw status verbose 명령으로 현재 상태를 정확하게 찍어 주세요. 그리고 거기에 맞는 명령을 입력하셔야 합니다.

?

?

해킹 방어책으로 22번 포트 사용하지 말라고 여기서 봐서 fail2ban 명령어로 ufw allow 포트 열고, ufw deny로 22포트 닫은 거 외에는 없습니다!

그냥 인터넷에 써있는 서버 만드는법 코드 여러개를 섞어서 한 거라서요!

?

?

읍... 일단 인터넷에서 찾아보고 적용을 해볼테니 완성된 것이 잘된 것인지만 봐줄 수 있으실까요..?

여러가지 다 적용해보고 있는데 다 실패하고 있는 것 같아요

?

?

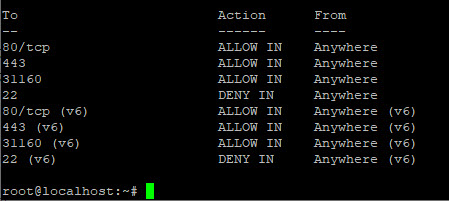

어라?? 확신은 못하겠는데 성공한거 같아요!!

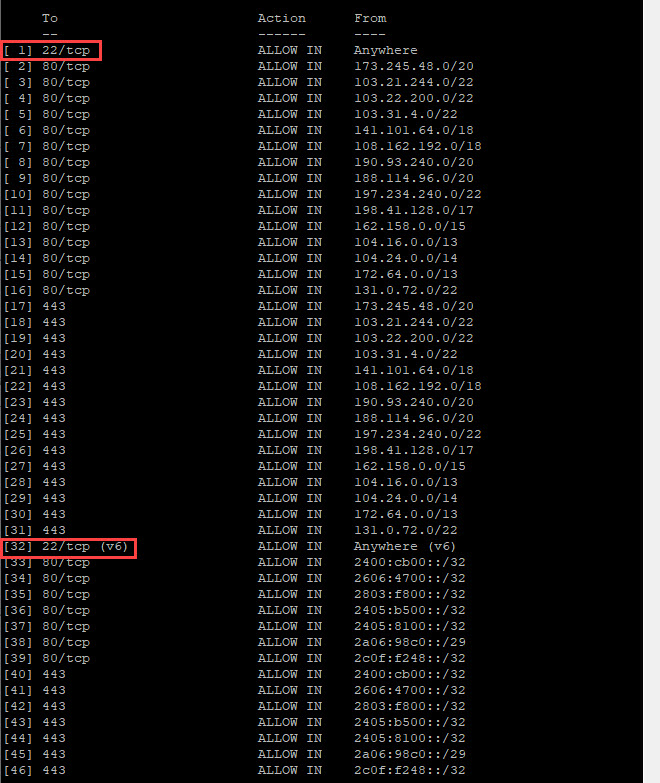

sudo ufw status numbered 이걸로 찾아낸 후 sudo ufw delete 이 명령어로

80,443,80(v6),443(v6) 삭제하고 ufw default deny incoming 기본값은 deny로여

22포트를 제가 ufw default deny incoming 이걸로 하기 전에 닫아버렸잖아요??

그대로 놔두고, 다음에 서버 만들 때 22포트를 닫는 것보다는 ufw default deny incoming 이걸로 하라는 말씀이 맞을까요?

그리고 이제 포트는 31160으로 ssh 접속하면 되는게 맞나요..!?

?

?

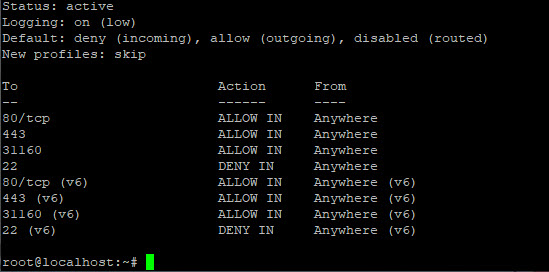

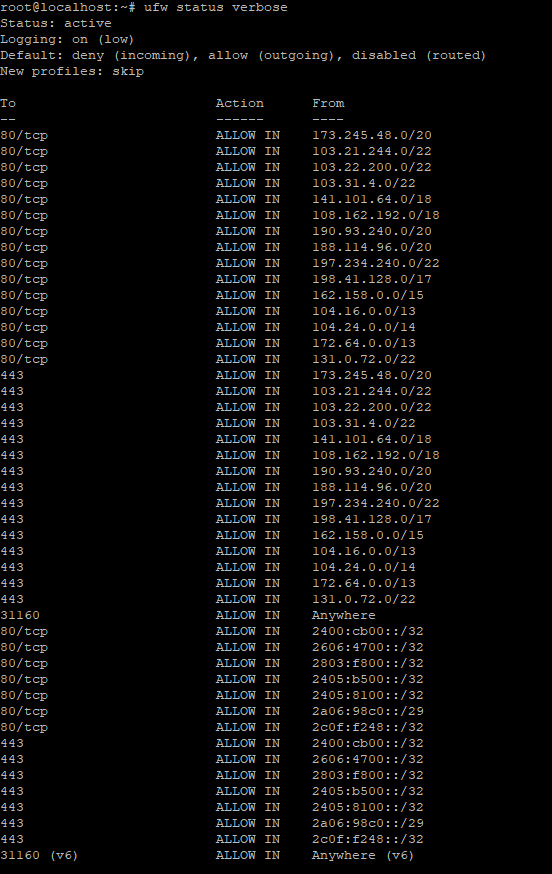

실험용으로 1기가 서버를 만들고 해봤는데

클플 코드를 쓰니까 자동으로 저게 추가가 되는것 같습니다!

22, 22(v6)제거하고 SSH 쓸 31160 추가한 게 최종적으로 아래가 됩니다!

default deny incoming < 이것도 아무 설정 안했는데 기본으로 이렇게 되어있더라구요

만약 31160 대신 다른 것을 쓰고 싶다하면 31160도 삭제하고 5자리를 /etc/ssh/sshd_config 수정하고 ufw allow 변경한 포트로 열면 되겠네요

정말 감사합니다!! 진짜 시간 날 때 계속 밤새서 했는데도 답이 없었는데 덕분에 정말 살았어요 ㅠㅠㅠㅠㅠ

?

?

소스를 보니 클라우드플레어에서 최신 IP 대역 목록을 받아오도록 되어 있는 것 같습니다. 따라서 소스가 8년 지났다는 것은 특별히 문제가 될 것 같지 않고요...

다만 요즘 대부분의 리눅스 배포판은 iptables를 직접 사용하기보다는 firewalld나 ufw를 사용하여 방화벽을 관리하도록 되어 있어서, 임의로 iptables 규칙을 추가할 경우 서로 충돌하거나 재부팅 후 제대로 적용되지 않을 수도 있습니다. 어느 배포판의 어느 버전에 맞추어 만들어진 스크립트라는 언급이 없는 것은 가급적 피하고, 사용하시는 리눅스 배포판의 기본 방화벽 툴을 적절히 활용하는 명령을 찾아 보세요.

기본 방화벽 툴을 패싱하고 iptables를 직접 조작해야 하는 경우도 분명 있지만, 예전에 iptables를 배운 사람이 새로운 툴을 배우기 귀찮거나 "범용성"이라는 핑계로 iptables만 고집하는 경우도 적지 않기 때문에 잘 판단해야 합니다. 센토스가 firewalld를 기본으로 채택한 지 10년이 다 되어 가는데 아직도 이걸 작동불능으로 만들어 놓는 (가상)서버호스팅 업체가 종종 목격되고, systemd를 패싱하는 방식으로 작성된 팁글도 무척 많습니다. ㅠㅠ